スニッフィングってなに?

スニッフィングとは、ネットワークに流れるパケット(データ)を盗聴し、パスワードなどの情報を不正入手する手法です。

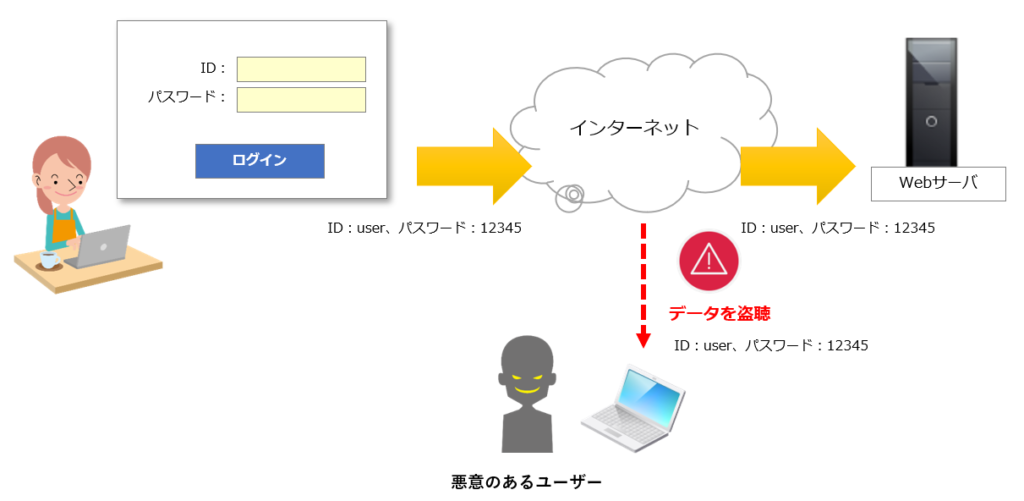

上記はスニッフィングのイメージ図です。利用者が特定のサイトへログインする際、「悪意のあるユーザー」によりネットワーク上に流れるパケットを盗聴され「ID」と「パスワード」が盗み取られています。

LANアナライザ、パケットキャプチャツール、ネットワークモニタといった専用機器は、ネットワークに流れるパケットを監視し、問題解決のために用いられる専用機器です。しかし、この機器を悪用することで通信内容を盗聴することが出来てしまうのです。

スポンサーリンク

無線LANのデータも盗聴される危険性がある

無線LANは通常、ネットワークに流れる通信内容を暗号化しています。そのため仮に盗聴されてもデータの解読が困難となります。ただし古い暗号方式を使っている場合は、盗聴される危険性があります。

無線LANの主な暗号化技術は次の通りです。

| 暗号化の手法 | 説明 |

| WEP(Wired Equivalent Privacy) | 昔からある無線LANの暗号化技術。ただセキュリティ上に問題(脆弱性)が発覚しており、WEP方式の利用は推奨されていません。WEPのパスワードは10秒程度で解読が可能で簡単に盗聴できてしまう。 |

| WPA(Wi-Fi Protected Access) | WEPの問題(脆弱性)を改良するために作られた無線LANの暗号技術。ただWEP同様に問題が残されている規格。 |

| WPA2(Wi-Fi Protected Access 2) | WPAのセキュリティ強化版。暗号方式としては認証暗号のAES-CCMでMPDUやそのヘッダを守るCCMPという方式が採用されている。 |

| WPA3(Wi-Fi Protected Access 3) | WPA2に関する深刻な問題(脆弱性)KRACKが2017年10月に報告され、2018年6月に策定されたセキュリティ規格。ただ2019年4月にはWPA3にも問題(脆弱性)が発見されている。その後、問題(脆弱性)に対するソフトウェアアップデートが公開されています。 |

このうち「WEP」は古い暗号方式であり、現在では簡単に復号することが可能です。「WEP」が持つ弱点を補強して解読が困難となった「WPA」系(※なるべく最新のWPA3)の暗号化を利用することをお勧めします。

また無料Wi-Fiスポット(公衆無線LAN)を利用する際は注意が必要です。

まず、無料Wi-Fiスポット(公衆無線LAN)を利用する際、鍵マークがついていないWi-Fiスポットの利用は避けるべきです。なぜなら鍵マークがついていないWi-Fiスポットは、通信内容が暗号化されていません。そのため、簡単に通信内容を盗聴することが可能です。

鍵マークがついているWi-Fiスポットは通信内容が暗号化されていますが、暗号化の方式が「WEP」の場合、先ほど説明した通り解読が安易なので注意が必要です。

仮に入力する場合は、無線LANの暗号手法に問題はないか、利用しているサイトが「SSL/TLS」による暗号化をしているか(httpsで始まるサイト)を確認した上で、個人情報は入力するようにしましょう。

スニッフィングの対策

スニッフィングの対策は、ネットワークに流れるパケットを暗号化することです。

パスワードなどの機密情報を平文(暗号化せずにそのままのデータ)で送らないようにし、暗号化も古い手法だと解読が安易となるので、最新の暗号化技術を利用しましょう。